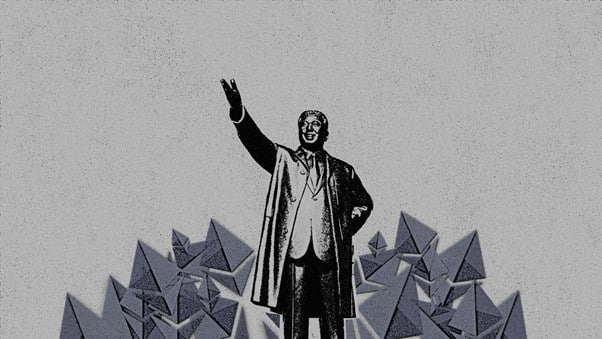

MS TECH / WIKIMEDIA COMMONS

A $620 million hack? Just another day in crypto

자고 나면 일어나는 암호화폐 해킹 사건…디파이로 옮겨가는 피해

최근 북한이 벌인 것으로 의심되는 해킹 사건은 피해 규모만 보면 엄청난 사건인 것 같지만, 사실 오랫동안 반복적으로 발생하고 있는 대규모 암호화폐 해킹 사건 목록에 한 줄을 더했을 뿐이다.

미 연방수사국(FBI)은 지난 14일 발표를 통해 올해 3월 암호화폐 플랫폼 ‘로닌 네트워크(Ronin Network)’ 해킹 사건의 배후로 북한 정부의 지원을 받는 해킹 단체 ‘라자루스 그룹(Lazarus Group)’을 지목했다.

해커들은 당시 6억 2,000만 달러(약 7,700억 원)에 해당하는 이더리움을 탈취했다. 엄청난 금액을 도난당한 사건이지만 암호화폐 업계에서는 피해 규모가 1억 달러 이상인 해킹 사건이 이 건을 포함해 지난해에만 8건 발생했다.

블록체인 분석 회사 체이널리시스(Chainalysis)의 연구 책임자 킴 그라우어(Kim Grauer)는 “상황이 급변하고 있다. 사람들은 투자 전략을 세울 때 해킹을 당하거나 모든 것을 잃는 상황까지도 고려하고 있다”고 설명했다.

체이널리시스에 따르면 지난해 해커들은 약 32억 달러 규모의 암호화폐를 탈취했는데, 이는 2020년 해킹 피해액보다 6배나 더 많은 금액이다. 2020년에는 피해액이 1억 달러 이상인 여섯 건의 해킹 사건을 포함해 수천만 달러 규모의 해킹도 수십 번 발생했다.

올해도 역시 뉴스 헤드라인을 장식한 거대한 해킹 사건으로 문을 열었다. 지난 1월 새로운 탈중앙화 금융 프로토콜인 ‘큐비트 파이낸스(Qubit Finance)’가 해커들에게 8,000만 달러를 도난당했다. 익명의 암호화폐 블로그 ‘rekt.news’는 이 사건을 시간순으로 기록하면서 이런 의문을 제기하기도 했다. “이 사건을 다음 주에도 기억하는 사람이 있을까?”